WhatsApp una de las aplicaciones de mensajería más usada en estos tiempos, para la chilleria se ha vuelto un éxito y al parecer es la que se usa en conjunto de snapchat y/u otras más como telegram.

Un investigador de ciberseguridad reveló hoy detalles técnicos de múltiples vulnerabilidades de muy alta gravedad que descubrió en WhatsApp, que, si se explotaban, podría permitir que un hacker de manera remotacomprometa la seguridad de miles de millones de usuarios de diferentes maneras.

Cuando se combinan, los problemas informados podrían incluso haber permitido a que hackers robar de forma remota archivos de una computadora Windows o Mac de la víctima que usa la aplicación de escritorio WhatsApp simplemente enviando un mensaje especialmente diseñados.

Descubierto por el investigador de PerimeterX Gal Weizman y rastreado como CVE-2019-18426, los defectos residían específicamente en WhatsApp Web, una versión de navegador de la aplicación de mensajería más popular del mundo que también alimenta sus aplicaciones multiplataforma basadas en Electron para sistemas operativos de computadoras.

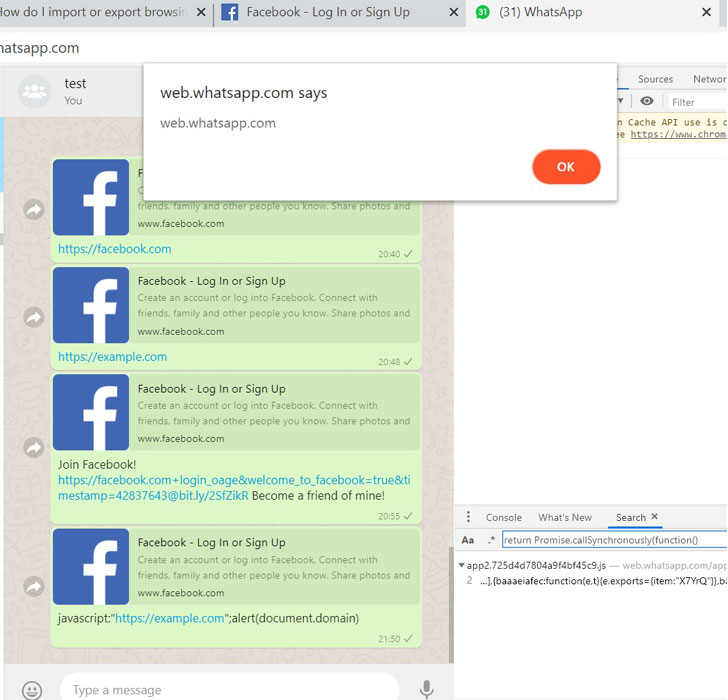

En una publicación de su blog publicada hoy, Weizman reveló que WhatsApp Web era vulnerable a una falla de re dirección abierta potencialmente peligrosa que condujo a ataques persistentes de secuencias de comandos entre sitios, que podrían haberse desencadenado al enviar un mensaje especialmente diseñado a los usuarios de WhatsApp específicos o sea si te escogían como victima se podían dirigir hacia ti (los ataques)

Como ves arriba una víctima desprevenida ve el mensaje malicioso en el navegador, la falla puede permitir a los atacantes ejecutar código arbitrario en el contexto del dominio web de WhatsApp.

Mientras que, cuando se ve a través de la aplicación de escritorio vulnerable, el código malicioso se ejecuta en los sistemas de los destinatarios en el contexto de la aplicación vulnerable.

Además, los protocolos de seguridad de contenido mal configurados en el dominio web de WhatsApp también permitió al investigador cargar cargas útiles de XSS de cualquier longitud utilizando un iframe de un sitio web separado controlado por el hacker .

“Si las reglas de CSP estuvieran bien configuradas, la potencia obtenida por este XSS habría sido mucho menor. Ser capaz de eludir la configuración de CSP le permite a un atacante robar información valiosa de la víctima, cargar fácilmente cargas útiles externas y mucho más”. Investigador dijo

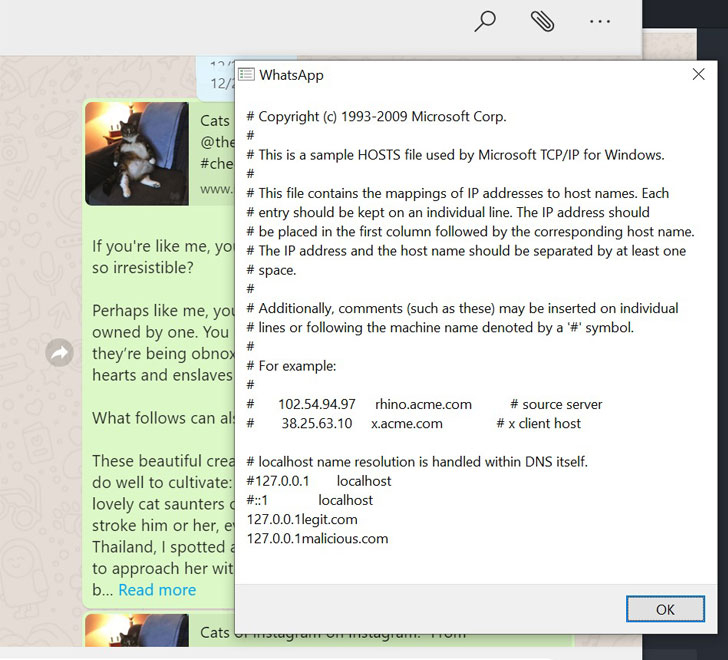

Como se muestra en el screenshot de arriba, Weizman demostró el ataque remoto de lectura de archivos a través de WhatsApp accediendo al contenido del archivo de host desde la computadora de la víctima.

Además de esto, la falla de redireccionamiento abierto también podría haberse utilizado para manipular los banners de URL, una vista previa del dominio que WhatsApp muestra a los destinatarios cuando reciben un mensaje que contiene enlaces, y engañar a los usuarios para que caigan en ataques de phishing.

Weizman informó de manera responsable estos problemas al equipo de seguridad de Facebook el año pasado, quien luego corrigió los defectos, lanzó una versión actualizada de su aplicación de escritorio y también recompensó a Weizman con $ 12,500 bajo el programa de recompensas por errores de la compañía.

Leave A Comment

You must be logged in to post a comment.